AWS SAA(Solutions Architect – Associate)で頻出の

「AWS Organizations × 統制・ガバナンス」

に関する王道問題です。

この問題は、

「IAMの知識」と「Organizationsの役割の違い」

を正しく切り分けられるかどうかが問われます。

早速、問題を見ていきましょう

【問題】

会社は、複数のAWSアカウントを利用してAWSにホストされたアプリケーションを多数運用しています。これらのアカウントがばらばらに利用されているため、経営陣にはその管理統制が十分ではないことへの懸念があります。会社として、セキュリティおよびコンプライアンスにかかるITポリシーを新規に整備して、それに準じたAWSサービスの統制管理をすることになりました。

あなたはソリューションアーキテクトとして、どのように管理を実施するべきでしょうか。

選択肢

- AWS Organizationsを利用して複数アカウントを管理するユーザーグループを作成する。ユーザーグループにサービスコントロールポリシーを設定して、サービスまたはアクションへのアクセスを管理する。

- AWS Organizationsを利用して複数アカウントを管理するユーザーグループを作成する。ユーザーグループにアクセス許可の境界を設定して、サービスまたはアクションへのアクセスを管理する。

- AWS Organizationsを利用して複数アカウントを管理するOUを作成する。OUにサービスコントロールポリシーを設定して、サービスまたはアクションへのアクセスを管理する。

- AWS Organizationsを利用して複数アカウントを管理するOUを作成する。OUにアクセス許可の境界を設定して、サービスまたはアクションへのアクセスを管理する。

これより先は正解と解説になります。まずは考えてみてください。

【正解】

AWS Organizationsを利用して複数アカウントを管理するOUを作成する。OUにサービスコントロールポリシーを設定して、サービスまたはアクションへのアクセスを管理する。

構成図

AWS Organizations

│

├─ OU(本番)

│ ├─ Account A

│ └─ Account B

│ └─ SCP(利用可能サービス制御)

│

├─ OU(開発)

│ ├─ Account C

│ └─ SCP【ベン図】

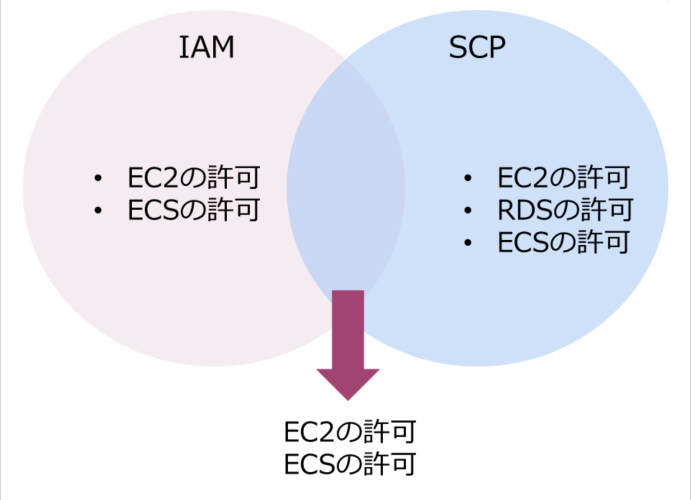

下記のようにIAMとSCP(サービスコントロールポリシー)のかさなった範囲が許可範囲になります。

IAMとOUの違い表

| 観点 | IAMグループ | OU(Organizational Unit) |

|---|---|---|

| 管理対象 | IAMユーザー | AWSアカウント |

| 所属するもの | ユーザー | アカウント |

| 利用サービス | IAM | AWS Organizations |

| 適用ポリシー | IAMポリシー | SCP(Service Control Policy) |

| 権限の性質 | 権限を付与する | 権限の上限を制限する |

| 適用範囲 | 1アカウント内 | 複数アカウント横断 |

| 主な目的 | 日常運用 | 統制・ガバナンス |

なぜこの構成が正解なのか?

問題文のキーワードを整理すると…

- 複数 AWS アカウント

- 経営レベルでの統制

- セキュリティ・コンプライアンス

- 新規に IT ポリシーを整備

👉

これは IAMユーザー単位の話ではなく

「アカウント単位のガバナンス」 の話です。

AWS Organizations の役割(試験必須)

AWS Organizations でできること

- 複数 AWS アカウントの一元管理

- アカウントを OU(Organizational Unit) でグループ化

- OU やアカウントに SCP を適用

SCP(サービスコントロールポリシー)とは?

SCP の本質

「IAM で付与できる権限の最大値を制限するガードレール」

- アカウント全体に影響

- ルートユーザーにも適用

- Allow していない操作は、IAM で許可しても使えない

👉 経営・統制レイヤのポリシー

❌ なぜ他の選択肢は不正解?

❌ ユーザーグループを作成する(オプション1)

- AWS Organizations に ユーザーグループの概念はない

- ユーザーグループは IAM の機能

👉 レイヤの取り違え

❌ OU にアクセス許可の境界を設定(オプション2・4)

アクセス許可の境界(Permissions Boundary)とは?

- IAM ユーザー / ロールに設定

- 「付与できる権限の上限」

- アカウント単位の統制ではない

👉 Organizations では使わない

❌ なぜ SCP ではなく境界がダメなのか

| 項目 | SCP | アクセス許可の境界 |

|---|---|---|

| 適用対象 | アカウント / OU | IAM ユーザー / ロール |

| 目的 | 組織統制 | 個別権限制限 |

| 管理主体 | 経営・統制 | 運用・開発 |

🎯 試験での見抜き方(超重要)

問題文に以下が出たら即反応してください。

| キーワード | 連想 |

|---|---|

| 複数アカウント | AWS Organizations |

| 経営の懸念 | ガバナンス |

| 統制 / コンプライアンス | SCP |

| 全社ポリシー | OU |

👉 OU + SCP

📌 まとめ(試験用一文)

複数 AWS アカウントを統制管理する場合は、

AWS Organizations の OU に SCP を設定して、

利用可能な AWS サービスやアクションを制御する。

ここまで読んでいただき、ありがとうございます。もしこの記事の技術や考え方に少しでも興味を持っていただけたら、ネクストのエンジニアと気軽に話してみませんか。

- 選考ではありません

- 履歴書不要

- 技術の話が中心

- 所要時間30分程度

- オンラインOK